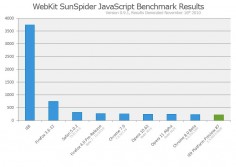

Microsoft bez entuzjazmu o rekordach wydajności IE9

19 listopada 2010, 12:59Wszystko wskazuje na to, że Microsoft zaczął w końcu bardziej przykładać się do pracy nad przeglądarką. Koncern poinformował, że silnik skryptowy Chakra Internet Explorera 9 Platform Preview 7 pokonał w teście SunSpider wszystkich konkurentów.

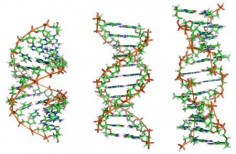

Kopiowanie DNA na chybcika

8 listopada 2010, 15:29Jednym z założeń nauki o genetyce jest wierne kopiowanie fragmentów DNA przez RNA, które służyć ma jako tymczasowa matryca, przechowująca wzór wytwarzanych w ten sposób białek. Okazuje się jednak, że kopiowanie DNA jest mocno niechlujne.

Zbadali kod Androida

3 listopada 2010, 12:44Firma Coverity, specjalizująca się w poszukiwaniu luk bezpieczeństwa w kodzie źródłowym programów, która już w przeszłości badała programy opensource'owe, tym razem przyjrzała się kodowi systemu Android.

Wiemy, o co oskarżono Google'a

28 października 2010, 11:21Oracle uzupełniło swój pozew przeciwko Google'owi o bardzo interesujące szczegóły. W oryginalnym pozwie, złożoym w sierpniu, nie podano zbyt wielu szczegółów.

Znów dyskusja nad szkodliwością komórek

27 października 2010, 15:51Na niedawnym seminarium na University of California w San Francisco znów rozgorzała dyskusja nad szkodliwością telefonii komórkowej. Dr Devra Davis, od dawna domagająca się ograniczeń dla używania komórek, wydała niedawno książkę na ten temat.

W poszukiwaniu atomowej wyspy stabilności

26 października 2010, 21:28Odkąd Mendelejew odkrył, że właściwości pierwiastków układają się w regularny sposób, wiele ich cech można było po prostu przewidzieć. Niestety, nie wszystko i do dziś niektóre przewidywania nie zostały potwierdzone, choć wciąż odkrywa się nowe izotopy pierwiastków.

Windows bezpieczniejszy od Mac OS X?

22 października 2010, 10:54Eksperci z Panda Labs twierdzą, że system Mac OS X jest obecnie mniej bezpieczny niż Windows. Do takich wniosków skłoniła ich rosnąca liczba luk i szkodliwego kodu atakującego system Apple'a.

Microsoft tłumaczy Wikipedię

20 października 2010, 11:38Fundacja Wikimedia poinformowała, że specjaliści z Microsoft Research udostępnili narzędzie, które pomoże w tłumaczeniu artykułów z anglojęzycznej Wikipedii na ponad 30 innych języków. Powinno to przyczynić się do zwiększenia liczby haseł dostępnych w innych niż anglojęzyczna edycjach Wikipedii.

Nadchodzą "kradzieże rzeczywistości"?

8 października 2010, 14:48Yaniv Altshuler i jego koledzy z Ben Gurion University prognozują, że w przyszłości pojawi się szkodliwe oprogramowanie, które będzie kradło informacje o naszych zachowaniach i powiązaniach społecznych. Obecnie szkodliwy kod kradnie nasze hasła, e-maile, nazwiska, numery kart kredytowych czy kont bankowych.

Główny klucz HDCP w sieci

17 września 2010, 11:58Intel potwierdził, że umieszczony w internecie kod to główny klucz protokołu HDCP. Jego pojawienie się w sieci oznacza, że na rynek mogą trafić urządzenia typu set-top box oraz odtwarzacze Blu-ray i DVD, które będą omijały mechanizmy zabezpieczeń i pozwolą na kopiowanie i odtwarzanie chronionych treści.